安全设备管理实验报告 TMG防火墙与Web服务器配置及验证

一、实验概述

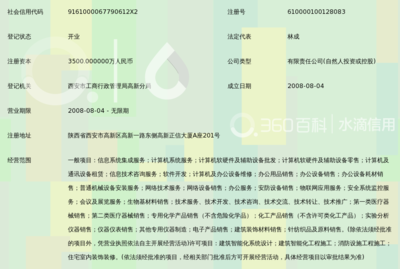

本实验旨在通过配置一台TMG(Microsoft Threat Management Gateway)防火墙和一台运行Web服务的虚拟机,以实践网络安全设备管理的关键技能。实验模拟真实网络环境,要求完成防火墙策略设置、Web服务器发布及访问控制等任务,并提交包含关键步骤、配置命令及验证结果的电子版实验报告。实验拓扑结构包括:TMG防火墙作为边缘安全设备,连接外部网络(Internet模拟)和内部网络;Web服务器虚拟机位于内部网络,通过防火墙发布服务;客户端用于测试访问。硬件环境为物理主机或虚拟化平台(如VMware或Hyper-V),软件包括Windows Server操作系统、TMG防火墙软件及IIS Web服务。

二、实验步骤与配置命令

- 网络拓扑搭建:在虚拟化平台中创建三台虚拟机,分别安装TMG防火墙(双网卡配置:一张连接外部网络,一张连接内部网络)、Web服务器(单网卡连接内部网络)及测试客户端。设置IP地址:TMG外部网卡为192.168.1.10(模拟公网),内部网卡为10.0.0.1;Web服务器为10.0.0.2;客户端为10.0.0.3。确保网络连通性,可通过ping命令测试。

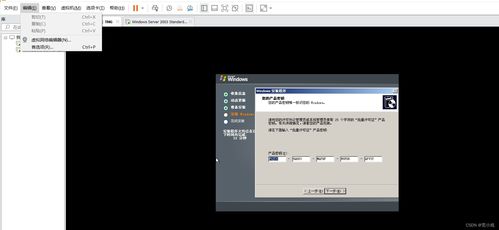

- TMG防火墙基础配置:启动TMG控制台,完成网络设置向导,定义内部和外部网络。配置网络规则,允许内部到外部的通信。关键命令示例(通过TMG图形界面操作,无命令行):

- 定义网络:内部网络范围设为10.0.0.0/24,外部网络为“所有其他网络”。

- 创建访问规则:允许“内部”到“外部”的HTTP、HTTPS流量。

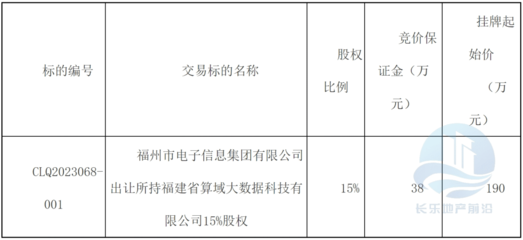

- Web服务器发布配置:在TMG中创建“Web发布规则”,将内部Web服务器发布到外部网络。具体步骤:

- 选择“发布网站”,指定内部站点名称为Web服务器IP(10.0.0.2)。

- 设置公共名称(如www.example.com)和侦听器(绑定到TMG外部IP 192.168.1.10)。

- 配置身份验证和链接转换,确保外部用户可通过防火墙访问Web服务。

- 安全策略验证:创建防火墙策略限制访问,例如仅允许特定IP的客户端访问Web服务器。在TMG中创建访问规则:

- 源:客户端IP(10.0.0.3),目标:Web服务器(10.0.0.2),协议:HTTP/HTTPS,操作:允许。

- 添加拒绝其他IP访问的规则以增强安全性。

- Web服务器配置:在虚拟机上安装IIS服务,创建测试网页(如index.html),内容为“安全设备管理实验成功”。确保IIS绑定到10.0.0.2:80。

三、验证结果与截图

- 网络连通性验证:在客户端执行ping 10.0.0.2和ping 192.168.1.10,确认基础网络正常。截图显示成功响应。

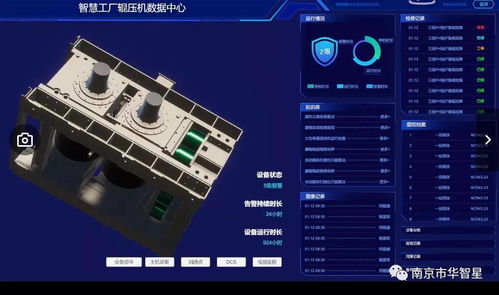

- 防火墙策略验证:在TMG控制台查看规则状态,截图显示“Web发布规则”和访问规则已启用。

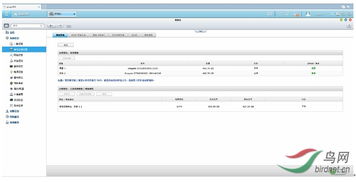

- Web访问测试:从客户端浏览器访问http://192.168.1.10,成功显示测试网页内容。截图展示浏览器页面和TMG日志中的允许记录。

- 安全限制测试:尝试从其他未授权IP访问,TMG日志显示拒绝记录,截图验证访问被阻止。

四、实验

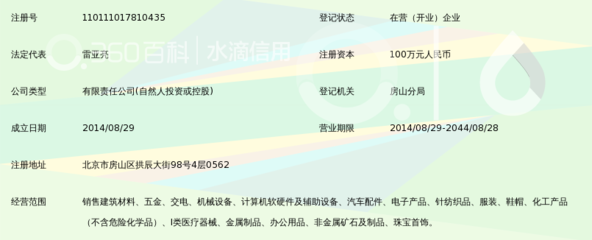

本实验通过配置TMG防火墙和Web服务器,实践了安全设备管理的核心流程,包括网络拓扑设计、防火墙策略设置、服务发布及访问控制。实验成功实现了Web服务的安全发布,并通过验证截图证明配置有效性。这有助于理解计算机软硬件及辅助设备零售环境中网络安全设备的实际应用,提升设备部署与维护能力。报告电子版需包含上述步骤和截图,以作为学习评估的依据。

如若转载,请注明出处:http://www.zhishiv.com/product/76.html

更新时间:2026-05-29 08:59:15